Y la tienda de aplicaciones de Android sigue envuelta en la polémica por albergar aplicaciones de dudosa utilidad, por mucho sistema de seguridad que alberguen. El último caso ha sido destapado por el proveedor de seguridad Lookout y afecta nada más, y nada menos, que a 238 aplicaciones que estaban perfectamente integradas dentro del repositorio de Google Play Store y que contenían en su interior un adware (programa que muestra, de manera automática, publicidad invasiva). El conjunto de las aplicaciones atesoran un total de más de 440 millones de descargas y el adware que contenían era tan agresivo que inutilizaba el móvil del usuario, impidiendo su uso normal.

Casi 300 aplicaciones infectadas con virus en la Play Store

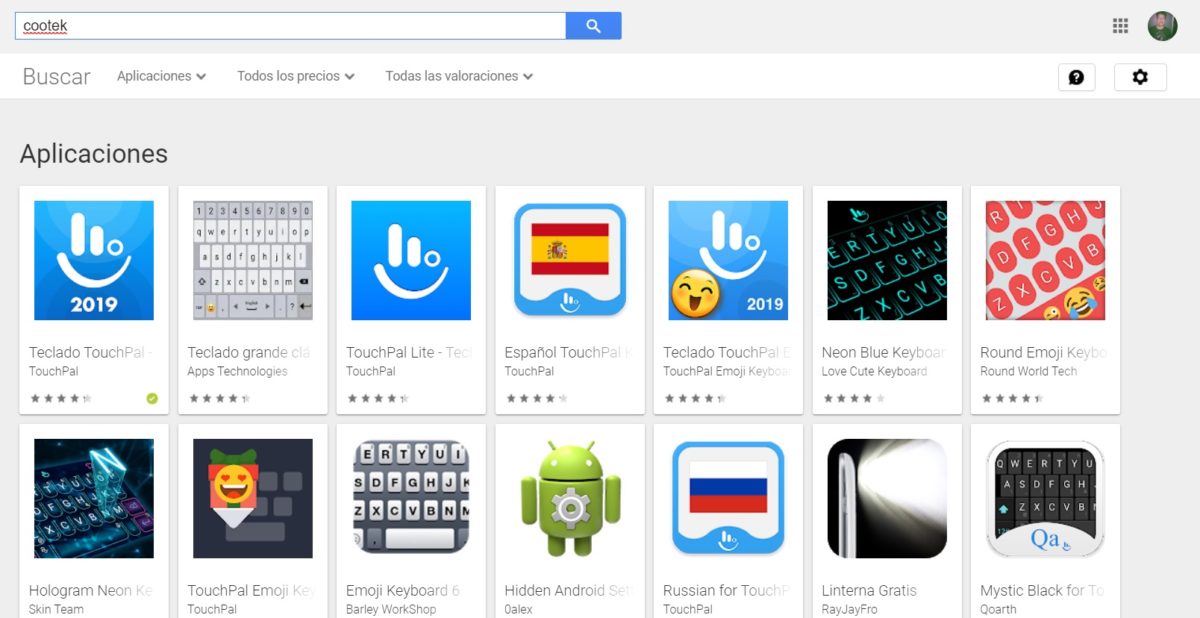

El nombre de este programa malicioso es BeitaAd y es un plugin oculto que se encuentra alojado en aplicaciones de teclado Emoji, entre los que se encuentra TouchPal (que sigue en la Play Store de Google… ¡ni se te ocurra instalarla!). Las 238 aplicaciones que contienen este programa malicioso están todas desarrolladas por la misma empresa, Cootek, localizada en China. En un principio, el usuario no vería nada raro en su móvil tras instalar alguna de estas aplicaciones. No obstante, en un plazo entre 24 horas y 14 días, su móvil comenzaría a recibir publicidad a diestro y siniestro, siendo tan continuado el ataque que el usuario apenas podía usar su teléfono sin padecer interrupciones. Los anuncios aparecían, sobre todo, en la pantalla de bloqueo. Un usuario ha declarado que los anuncios aparecían, incluso, en el transcurso de una llamada telefónica.

¡SUSCRIBETE A NUESTRO NEWSLETTER!

Cada semana mandamos un único e-mail con el resumen de las noticias a +4.000 suscriptores.

En el informe ofrecido por la empresa de seguridad Lookout se dice que los desarrolladores de estas aplicaciones maliciosas intentaron, por todos los medios, hacer casi imposible la localización de este programa de publicidad. La primera versión de las aplicaciones infectadas incluían el programa como un archivo dex no cifrado llamado beita.renc dentro del directorio de componentes. De este modo el usuario lo tenía más difícil para saber cuál era el origen de su problema. Posteriormente, el archivo malicioso fue cambiado de nombre, encriptándolo usando un programa avanzado llamado Advanced Encryption Standard. Todo encaminado a ocultar la cadena de archivos ‘BeiTa’.

Hubo mala intención en el desarrollo de las aplicaciones

Según Kristina Balaam, ingeniera de inteligencia seguridad de Lookout, todas las aplicaciones que fueron analizadas y que contenían el adware fueron publicadas por Cootek, y todas las aplicaciones de Cootek que fueron analizadas contenían el programa. Al parecer, el continuo esfuerzo por parte de los desarrolladores de las aplicaciones en ocultar el plugin que contenía el programa malicioso hace indicar que Cootek sabía del problema que causaba. Sin embargo, no hay pruebas suficientes para atribuir el plugin de BeiTa a Cootek.

Lookout ha reportado el comportamiento malicioso del plugin a Google, retirando éste la gran mayoría de aplicaciones infectadas. A día de hoy, no obstante, la aplicación de TouchPal (la típica herramienta que aporta funciones añadidas a tu teclado con emojis, stickers, etc) sigue en activo en la tienda. Los sucesos continuados de aplicaciones maliciosas dentro de la Play Store dejan al descubierto la importante falta de seguridad que afecta a la tienda de Google y que deja al usuario desprotegido ante los ciberdelicuentes.

Vía | Ars Technica