En mayo del año pasado, Google anunciaba en su keynote algo que muchos usuarios venían exigiendo: que la tienda de aplicaciones Play Store tuviese su propio escaneador de apps maliciosas. Sí, se supone que si una utilidad se encuentra en el repositorio oficial de Google, no va a contener ningún código malicioso ni va a suponer un peligro para el usuario. Craso error: no hay año en que no nos encontremos con, por ejemplo, aplicaciones de linterna que piden demasiados permisos para lo que es su función natural.

7 aplicaciones peligrosas han sido retiradas de la Play Store

Así nacía Play Protect, un sistema de seguridad que, a la larga, se ha visto como menos efectivo de lo que pretendían los desarrolladores de Google. SophosLab, una empresa británica especializada en seguridad de software y hardware ha sido la que ha descubierto una nueva fuga masiva de aplicaciones que, en su interior, albergaban códigos maliciosos. Aplicaciones, en apariencia, inofensivas (y que han pasado todos los controles de seguridad de Play Protect).

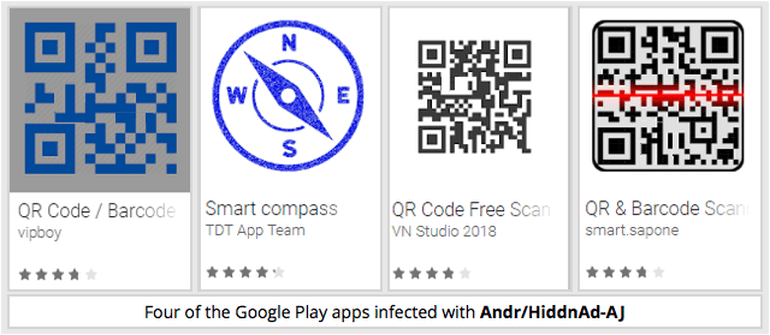

En total, los cibercriminales han conseguido colarle a Google siete aplicaciones con virus en su interior, 6 de ellas lectoras de códigos QR y la restante se disfrazaba de inofensiva aplicación de brújula. Según la información vertida en el sitio ZDNet, estas siete aplicaciones han conseguido burlar el sistema de protección de Google gracias a un complejo sistema de codificación del virus y al retraso de la efectividad del virus una vez la aplicación era instalada.

¡SUSCRIBETE A NUESTRO NEWSLETTER!

Cada semana mandamos un único e-mail con el resumen de las noticias a +4.000 suscriptores.

Una vez el usuario descargaba e instalaba una de las siete aplicaciones maliciosas en su teléfono, ésta esperaba unas seis horas antes de que comenzar a lanzar el ataque. Cuando llegaba el momento, la aplicación en cuestión llenaba el teléfono del usuario de anuncios y spam, abría páginas no solicitadas, de manera automática, cuando navegábamos por Internet e, incluso, lanzar notificaciones personalizadas con el fin de que el usuario pensara que se trataba de alguna app legítima y, al final, acabara clicando sobre ella.

Play Protect, en tela de juicio

Toda esta actividad generada por los ciberdelincuentes tenía un claro propósito: que el usuario acabara, aunque fuese sin querer, colocando su dedo sobre alguno de los anuncios que aparecían sin aviso y, así, poder ingresas unos cuantiosos beneficios. Es especialmente delicado este ataque, pues la aplicación en sí no era necesaria para que el usuario fuese engañado: solo tenía que lanzar anuncios y manipular el navegador para que cayéramos en sus redes de manera irremediable.

Este malware, que ya ha sido apodado con el nombre en clave de Andr/HiddnAd-AJ, ha afectado, hasta la fecha, a, al menos, un millón de usuarios Android. Se cree que el número puede ser mayor, pues una de las aplicaciones, cuyo nombre no ha sido desvelado, ha sido descargada más de medio millón de veces. Y hablamos de siete aplicaciones en total. En la actualidad, estas siete apps han sido eliminadas en su totalidad de la tienda de aplicaciones Play Store. Conocemos, no obstante, el nombre de 4 de ellas:

- QR Code / Barcode desarrollada por Vipboy

- Smart Compass, desarrollada por TDT App Team

- QR Code Free Scan, desarrollada por VN Studio 2018

- QR & Barcode Scan, desarrollada por smart.sapone

¿Cómo evitar los virus en las aplicaciones de Android cuándo ni siquiera nos podemos fiar de su repositorio oficial? Una pregunta que nos invade al leer noticias como ésta. Es evidente que Play Protect no funciona como es debido, ya sea porque los cibercriminales siempre van un paso por delante o porque los desarrolladores no han pulido del todo este sistema de seguridad. El único consejo que os podemos dar desde tuexperto es que, si alguna vez aparece alguna ventana inesperada en tu teléfono o notificación extraña, que deseches la ventana desde la pantalla de multitarea y desinstales cualquier aplicación que hayas instalado recientemente.