Sabemos que aproximadamente cada siete segundos se crea un nuevo virus para Android. Pero lo cierto es que los usuarios de iOS no están libres de ser asediados por una amenaza de malware.

Ahora un grupo de investigadores de seguridad de la firma Lookout ha revelado que hay una potente aplicación como puede actuar como sistema de vigilancia en iPhone. Estaríamos ante una herramienta que, si bien fue diseñada para Android, ahora podría funcionar como sistema de ataque para dispositivos con iOS.

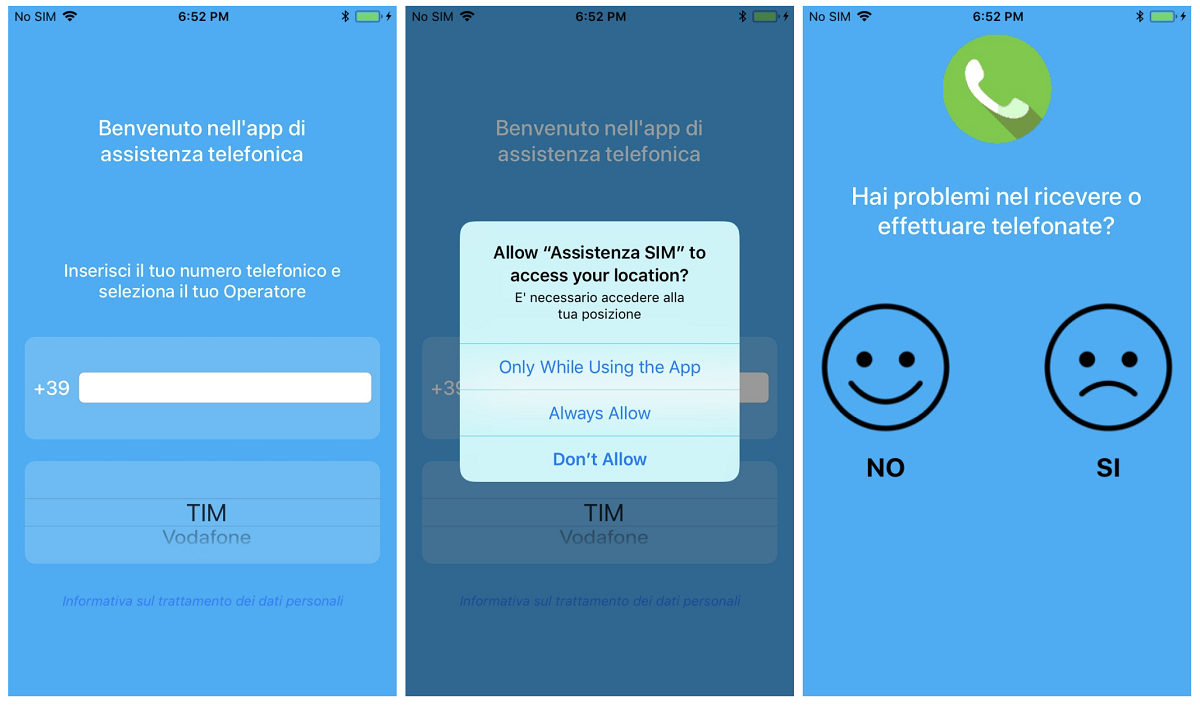

La aplicación de espionaje fue creada por un desarrollador que se aprovechó de los certificados empresariales emitidos por Apple para saltarse los controles de la propia compañía en su tienda de aplicaciones y a partir de ahí, infectar los dispositivos de las víctimas.

¡SUSCRIBETE A NUESTRO NEWSLETTER!

Cada semana mandamos un único e-mail con el resumen de las noticias a +4.000 suscriptores.

¿Cómo opera la aplicación una vez instalada?

Una vez superados los controles de Apple, la aplicación queda instalada en el dispositivo y empieza a hacer de las suyas. Algunas de las tropelías que comete estando en el corazón del teléfono es acceder a la relación de contactos, hacer grabaciones de audio, fotos, vídeos y acceder a muchos más datos del dispositivo de la víctima, incluyendo datos sobre su ubicación en tiempo real.

La aplicación también puede activar una grabadora de manera remota, de modo que los cibercriminales que están detrás de esta app espía también pueden escuchar las conversaciones de las personas.

De momento no hay información sobre qué tipo de usuarios habrían podido verse afectados por esta amenaza. Lo único que se sabe es que se han producido descargas desde sitios falsos procedentes de Italia o Turkmenistán.

Ya existía una aplicación para Android

Los investigadores han encontrado un vínculo entre esta aplicación para iOS y otra para Android, descubierta con anterioridad, y que creó un desarrollador italiano de aplicaciones de vigilancia llamado Connexxa.

La aplicación se llamaba Exodus y estaba disponible para Android. En el momento en el que estaba plenamente activa, llegó hasta cientos de víctimas, que lo instalaron en sus dispositivos y que, por lo tanto, fueron infectados. La aplicación era capaz de abrir las puertas por completo a los cibercriminales de la información del equipo: nos referimos al acceso completo de datos al dispositivo, como por ejemplo correos electrónicos, datos móviles, contraseñas WiFi, etcétera.

Hay ciertos indicadores que revelan que quien estaría detrás de la creación de esa aplicación sería un grupo profesional. Ambas aplicaciones usaron la misma infraestructura backend y la de iOS, se confeccionó a través de distintas técnicas, como por ejemplo la fijación de certificados, para dificultar el análisis de tráfico en la red.

La aplicación para Android se podía descargar directamente desde la tienda oficial, la Google Play Store. En cambio, la versión para iOS no se distribuyó de una manera tan amplia.

Apple ha explicado que lo que ha hecho esta aplicación es violar las reglas de su propio servicio, puesto que en estas se prohíbe que los certificados diseñados para ser usados en aplicaciones internas, sean enviados a los consumidores. Sin embargo, estos no fueron los primeros que hicieron esto.

Empresas como Facebook o Google ya fueron denunciadas anteriormente por haber usado los certificados para empresas para firmar aplicaciones que al final llegaban a los consumidores.