¿Estás dado de alta en Tinder? Pues mucho ojo, porque acaba de ser descubierta una vulnerabilidad que podría poner en jaque tu privacidad. No sería extraño que fueras uno de los tantos miles de usuarios que tiene esta aplicación. Es, de hecho, una de las más conocidas que existen para ligar.

Ahora hemos sabido que la aplicación en cuestión pone en riesgo absoluto la intimidad de los usuarios. Parece que la herramienta, según los expertos, comunica los servidores sin encriptar las conexiones. Así, aunque los mensajes directos y las elecciones que haces (deslizándote hacia un lado u otro) se mantienen bajo llave, no ocurre lo mismo con las fotos.

Así, cualquier experto en la materia puede encontrar la manera de acceder a nuestros matches. Y descubrir con quién o quiénes podemos hacer buenas migas. O por lo menos intentarlo.

Una peligrosa vulnerabilidad en Tinder

La vulnerabilidad ha sido descubierta por la empresa de seguridad CheckMarx. Pero, ¿en qué consiste exactamente?

En realidad, los agujeros de seguridad detectados son dos. Por lo menos las más importantes. Como sabes, Tinder permite a los usuarios elegir qué personas le gustan y qué otras no. Todo lo que tienen que hacer es deslizar el dedo hacia la derecha, si les agrada. Y hacia la izquierda para descartarlo y ver otro perfil. Actualmente usan esta aplicación más de 20.000 millones de personas en todo el mundo, en 196 países.

Estos agujeros de seguridad tan peligrosos están en las versiones de Android y iOS. Si el atacante usa la misma red WiFi que el atacado, puede ser perfectamente capaz de monitorizar cada movimiento realizado dentro de la aplicación. Esto significa que el criminal puede ver las imágenes de perfil que ve el usuario.

También puede introducir dentro de la aplicación imágenes o contenidos inapropiados. Usar publicidad y otros contenidos maliciosos. Así lo ha demostrado la investigación llevada a cabo por CheckMarx.

En principio, la vulnerabilidad no permitiría a los criminales obtener datos privados de la víctima. Nos referimos a datos de acceso a la cuenta (nombres de usuario, contraseñas), ni tampoco a números de tarjeta u otra información bancaria.

Eso sí, podría propiciar el chantaje a la víctima. Puesto que habiendo recogido información sobre sus matches, esta podría ser amenazada con publicar información privada de su perfil, las personas que le han gustado u otras acciones llevadas a cabo dentro de la aplicación.

Es fácil adivinar los matches de los usuarios de Tinder

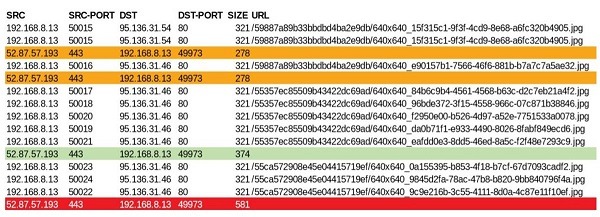

Según los expertos de CheckMarx, adivinar los matches de los usuarios de Tinder es relativamente sencillo. Cuando un usuario descarta la foto de otro, el servidor envía un paquete encriptado de 278 bytes. En cambio, si este se muestra interesado en una foto, lo que se envía es un paquete de 374 bytes.

Cuando se produce un match, esto es, que ambos usuarios coinciden en sus gustos, el paquete conforma los 581 bytes. Así, aunque la información está encriptada, el tamaño del paquete es suficiente para conocer si hay like, si no o si finalmente existe match.

¿Qué podemos hacer contra esta vulnerabilidad?

Los investigadores lamentan que la falta de privacidad y los peligros que esto concierne se hayan convertido en nuestro pan de cada día. Así, en su análisis apuntan al hecho de que los usuarios tengan presente que usar cualquier aplicación tenga implícito el riesgo de ser víctimas de una vulnerabilidad.

CheckMarx ha explicado que Tinder ha tomado cartas en el asunto, no corrigiendo la vulnerabilidad. Pero sí haciendo que sea un poco más complicado acceder a estos datos. Lo único que por ahora podemos recomendar a los usuarios de Tinder es que se olviden de conectarse a redes WiFi públicas para usar la aplicación. Es la única garantía, en principio, de no ser espiados.

Una respuesta a “Una vulnerabilidad de Tinder permite ver quiénes son tus matches”

Esto es algo muy riesgoso hay muchas personas que tienen sus datos personales en esta aplicación. y por lo menos yo desde hace poco la estoy usando… Espero pronto puedan solucionar esta vulnerabilidad.